亞馬遜舊產品“躺槍”

2019-10-18 20:19來源:99科技綜合編輯:時寒峰

原標題:亞馬遜舊產品“躺槍”

今天是第 307 次,Echo又毫無例外地用語音問老王賬戶密碼是多少。

同樣抽風的,還有老王的 Kindle,這本電子書也會每天不止一次地蹦出輸入框,要求自己輸入賬戶密碼。

老王要瘋,這兩貨是中了什么毒?

比中毒還可怕的是,老王的兩臺設備是中了黑客的重放攻擊,畢竟,老王是銀行卡有八位數的隔壁老王嘛!

呵呵噠,就算卡里沒有幾毛錢,此類詭異狀況,同樣有可能被更多的 Echo 和 Kindle 用戶撞上。

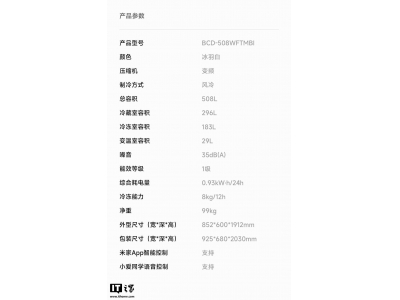

因為,這些設備都存在著同一漏洞:

2007年,兩位比利時研究人員Mathy Vanhoef和Frank Piessens公布了一項令人驚訝的研究成果——他們發現WPA2標準存在嚴重缺陷(該協議當時在保護幾乎所有現代Wi-Fi網絡),其被稱為KRACK(密鑰重裝攻擊)漏洞。

時隔兩年,許多啟用 Wi-Fi 的設備仍然容易受到 KRACK 攻擊。這其中,就包括亞馬遜的第一款人工智能音響 Echo 和第 8 代 Kindle 電子書。

亞馬遜舊產品“躺槍”

之所以說躺槍,是因為 KRACK 漏洞屬于協議級別問題,所有實施該協議標準的軟硬件都會受到影響。

僅在美國,亞馬遜就銷售了數千萬臺 Echo 設備,以及數千萬臺第八代 Kindle,而這些設備攜帶的 KRACK 漏洞讓安全風險延續至今。

?????投稿郵箱:jiujiukejiwang@163.com ??詳情訪問99科技網:http://www.hacbq.cn

相關推薦

推薦資訊

推薦資訊